What Is Endpoint Security?

Trellix Endpoint Security Earns SE Labs’ Highest AAA Rating for Enterprise & Small Business Customers |

Read Now

La sicurezza degli endpoint consiste nel proteggere gli endpoint o i punti di ingresso dei dispositivi degli utenti finali, come desktop, laptop e dispositivi mobili, dall'essere sfruttati da criminali informatici e campagne. I sistemi di sicurezza degli endpoint proteggono gli endpoint su una rete o nel cloud dalle minacce alla sicurezza informatica. La sicurezza degli endpoint si è evoluta passando dal software antivirus tradizionale a una protezione completa da malware sofisticati e minacce zero-day in evoluzione.

Le organizzazioni di qualsiasi dimensione sono minacciate da attacchi Nation-State, attivisti informatici, criminalità organizzate e minacce interne dannose e accidentali. La sicurezza degli endpoint è spesso vista come la prima linea della sicurezza informatica e rappresenta uno dei primi punti a cui le organizzazioni guardano per proteggere le proprie reti.

Con il continuo crescere delle minacce alla sicurezza informatica, in volume e sofisticazione, aumenta anche la necessità di soluzioni più avanzate per la sicurezza degli endpoint. Gli odierni sistemi per la protezione degli endpoint sono progettati per rilevare, analizzare, bloccare e contenere rapidamente gli attacchi in corso. A tale scopo però, devono poter collaborare fra di loro e con le altre tecnologie di sicurezza, per dare agli amministratori la visibilità sulle minacce avanzate per velocizzare i tempi di risposta di rilevamento e remediation.

Perché la sicurezza degli endpoint è importante

Una piattaforma di protezione degli endpoint è una parte essenziale della sicurezza informatica aziendale per diversi motivi. Innanzitutto, nel mondo aziendale di oggi, i dati sono la risorsa più preziosa di un'azienda e la loro perdita, o l'accesso a tali dati, potrebbe mettere l'intera azienda a rischio di insolvenza. Inoltre, le aziende hanno dovuto affrontare non solo un numero crescente di endpoint, ma anche un aumento del numero di tipi di endpoint. Questi fattori rendono la sicurezza degli endpoint aziendali più difficile di per sé, ma sono aggravati dal lavoro in remoto e dalle policy BYOD (Bring Your Own Device), che rendono la sicurezza perimetrale sempre più insufficiente e creano vulnerabilità. Anche il panorama delle minacce sta diventando più complicato: gli hacker inventano sempre nuovi modi per ottenere l'accesso, sottrarre informazioni o manipolare i dipendenti per fargli divulgare informazioni sensibili. Se a questo si aggiungono l'opportunità, il costo della riallocazione delle risorse dagli obiettivi di business alla gestione delle minacce, il costo di reputazione di una violazione su larga scala e il costo finanziario effettivo delle violazioni della conformità, è facile capire perché le piattaforme di protezione degli endpoint sono diventate essenziali per la sicurezza delle aziende moderne.

How endpoint protection works

Endpoint security is the practice of safeguarding the data and workflows associated with the individual devices that connect to your network. Endpoint protection platforms (EPP) work by examining files as they enter the network. Modern EPPs harness the power of the cloud to hold an ever-growing database of threat information, freeing endpoints of the bloat associated with storing all this information locally and the maintenance required to keep these databases up to date. Accessing this data in the cloud also allows for greater speed and scalability.

The EPP provides system administrators a centralized console, which is installed on a network gateway or server and allows cybersecurity professionals to control security for each device remotely. The client software is then assigned to each endpoint—it can either be delivered as a SaaS and managed remotely, or it can be installed directly on the device. Once the endpoint has been set up, the client software can push updates to the endpoints when necessary, authenticate log-in attempts from each device, and administer corporate policies from one location. EPPs secure endpoints through application control—which blocks the use of applications that are unsafe or unauthorized—and through encryption, which helps prevent data loss.

When the EPP is set up, it can quickly detect malware and other threats. Some solutions also include an Endpoint Detection and Response (EDR) component. EDR capabilities allow for the detection of more advanced threats, such as polymorphic attacks, fileless malware, and zero-day attacks. By employing continuous monitoring, the EDR solution can offer better visibility and a variety of response options.

EPP solutions are available in on-premises or cloud based models. While cloud- based products are more scalable and can more easily integrate with your current architecture, certain regulatory/compliance rules may require on-premises security.

What’s considered an endpoint?

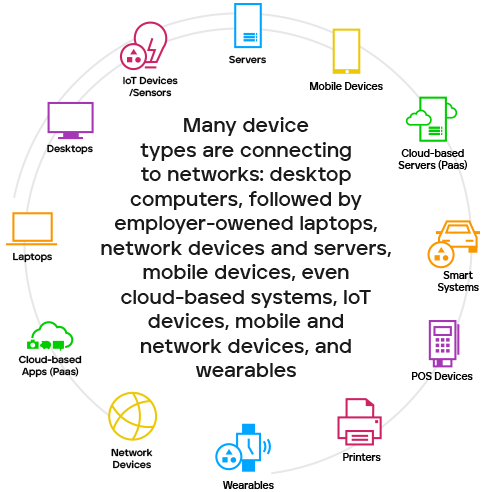

If a device is connected to a network, it is considered an endpoint. With the growing popularity of BYOD (bring your own device) and IoT (Internet of Things), the number of individual devices connected to an organization's network can quickly reach into the tens (and hundreds) of thousands.

Endpoints can range from the more commonly thought of devices such as:

- Tablets

- Mobile devices

- Smart watches

- Printers

- Servers

- ATM machines

- Medical devices

Because they are entry points for threats and malware, endpoints (especially mobile and remote devices) are a favorite target of adversaries. Mobile endpoint devices have become much more than just Android devices and iPhones—think of the latest wearable watches, smart devices, voice-controlled digital assistants, and other IoT-enabled smart devices. We now have network-connected sensors in our cars, airplanes, hospitals, and even on the drills of oil rigs. As the different types of endpoints have evolved and expanded, the security solutions that protect them have also had to adapt.

Componenti per la sicurezza degli endpoint

In genere, il software per la sicurezza degli endpoint include i seguenti componenti chiave:

- Classificazione basata sull'apprendimento automatico per rilevare le minacce zero-day quasi in tempo reale

- Protezione avanzata antimalware e antivirus per proteggere, rilevare e neutralizzare rapidamente il malware su più dispositivi endpoint e sistemi operativi

- Sicurezza Web proattiva per garantire una navigazione sicura

- Classificazione dei dati e prevenzione della perdita di dati per prevenire la perdita e l'esfiltrazione dei dati

- Firewall integrato per bloccare gli attacchi di rete ostili

- Gateway email per bloccare i tentativi di phishing e di social engineering indirizzati ai dipendenti

- Analisi forensi su minacce immediatamente fruibili per consentire agli amministratori di isolare rapidamente le infezioni

- Protezione dalle minacce interne per prevenire azioni involontarie e dannose

- Piattaforma per la gestione centralizzata degli endpoint per migliorare la visibilità e semplificare le operazioni

- Crittografia di endpoint, email e disco per prevenire l'esfiltrazione dei dati

Endpoint Protection Platform vs. antivirus tradizionale

Le piattaforme Endpoint Protection Platform (EPP) e le soluzioni antivirus tradizionali differiscono per alcuni aspetti fondamentali.

- Endpoint Security vs. Network Security: i programmi antivirus sono progettati per salvaguardare un singolo endpoint, offrendo visibilità solo a quell'endpoint e in molti casi solo da quell'endpoint. Il software per la sicurezza degli endpoint, tuttavia, osserva la rete aziendale nel suo complesso e può offrire la visibilità di tutti gli endpoint connessi da un'unica postazione.

- Amministrazione: le soluzioni antivirus legacy si affidavano all'utente per aggiornare manualmente i database o per consentire gli aggiornamenti a orari predefiniti. Le piattaforme Endpoint Protection Platform (EPP) offrono una sicurezza interconnessa che trasferisce le responsabilità di amministrazione al team IT o alla sicurezza informatica aziendale.

- Protezione: le soluzioni antivirus tradizionali utilizzavano il rilevamento basato sulle firme per trovare i virus. Ciò significa che se l'azienda era il Paziente Zero o se gli utenti non avevano aggiornato di recente il proprio programma antivirus, potevano essere ancora a rischio. Sfruttando il cloud, le attuali soluzioni EPP vengono aggiornate automaticamente. Inoltre, grazie all'uso di tecnologie come l'analisi comportamentale, è possibile rilevare minacce precedentemente non identificate sulla base di comportamenti sospetti.

Ulteriori informazioni sulle differenze tra le soluzioni antivirus legacy e le moderne Endpoint Protection Platform.

Come si differenzia la protezione degli endpoint aziendali da quella degli utenti privati

Protezione Endpoint Security per le aziende

Protezione Endpoint Security per gli utenti privati

Protezione Endpoint Security per gli utenti privati

Necessario per gestire un numero limitato di endpoint per singolo utente

Migliore per la gestione di diverse serie di endpoint

Necessario per gestire un numero limitato di endpoint per singolo utente

Software della piattaforma di gestione centrale

Endpoint impostati e configurati singolarmente

Funzionalità di amministrazione remota

Raramente richiede la gestione da remoto

Configura la protezione degli endpoint sui dispositivi in remoto

Configura la protezione degli endpoint direttamente sul dispositivo

Distribuisce le patch a tutti gli endpoint pertinenti

L'utente attiva gli aggiornamenti automatici per ciascun dispositivo

Richiede autorizzazioni modificate

Utilizza autorizzazioni amministrative

Possibilità di monitorare i dispositivi, le attività e i comportamenti dei dipendenti

Attività e comportamenti limitati al singolo utente

Soluzioni avanzate per la sicurezza degli endpoint

Trellix offre una gamma completa di soluzioni aziendali che combinano una difesa robusta con una gestione efficiente degli endpoint. Trellix Endpoint Security combina le collaudate funzioni di firewall, reputazione ed euristica con quelle più avanzate di apprendimento macchina e contenimento, oltre al rilevamento e risposta degli endpoint (EDR) in un'unica piattaforma avente una singola console di gestione. La piattaforma integrata di protezione degli endpoint che ne deriva mantiene gli utenti produttivi e connessi, bloccando allo stesso tempo i malware zero-day, come i ransomware, prima che possano infettare il primo endpoint.